*この記事は、2026年5月1日に更新されました。

迫りくる2027年12月11日以降の欧州サイバーレジリエンス法CRA (2024/2847/EU)への対応について、お問合せ頂くことが多いため、製造者が知っておくべきことをまとめました。

CRAは、CEマークの対象にもなっておりますので、CEマークの観点も含めて解説致します。

長文にはなりますが、CRAの基本的な概要をつかむためにも、最後まで読んで頂けると幸いです。

欧州サイバーレジリエンス法CRA (2024/2847/EU)は、デジタル要素を持つ全ての製品(IoT機器、ソフトウェア、ハードウェアなど)に対し、「セキュリティ・バイ・デザイン」を義務付け、製品のライフサイクル全体にわたるセキュリティ対策(脆弱性管理、インシデント報告、長期サポートなど)を製造者に課すEUの法律です。

製品毎に、設計段階~出荷後までのセキュリティ対策が義務付けられています。

CRAの要求は、欧州EU市場に上市される製品が、サイバー攻撃の入り口にならないようにサイバーセキュリティ耐性のある製品にし、消費者の安全や個人のプライバシー、EU経済全体を守ることです。

また、この欧州サイバーレジリエンス法CRA(2024/2847/EU)は、CEマーキングの対象にもなっております。

<コンテンツ一覧>

- 1. 欧州サイバーレジリエンス法CRA(2024/2847/EU)とCEマークの関係

- 2. CRAの対象製品と3つのリスク区分

- 3. CRAの適合性評価モジュール

- 4. 付属書Ⅰに定める必須サイバーセキュリティ要件

- 5. 欧州サイバーレジリエンス法 CRA(2024/2847/EU)の適用開始時期とタイムライン

1. 欧州サイバーレジリエンス法CRA(2024/2847/EU)とCEマークの関係

現在のCEマーク制度は、New Legislative Frameworkという法的枠組みの中で運用されております。

https://single-market-economy.ec.europa.eu/single-market/goods/new-legislative-framework_en

欧州に出荷される製品は、No.1~No.30まである関連法令を満たし、CEマークを貼り付けなければなりません。

サイバーレジリエンス法CRAは、New Legislative FrameworkのNo.29として追加されております。

29. Cyber Resilience Act - Regulation (EU) 2024/2847

欧州サイバーレジリエンス法CRA(2024/2847/EU)は、CEマークの新たな対象法令です。

2027年12月11日の全面適用以降、デジタル要素を含む製品はCRAの要求に適合していなければEU市場で販売できなくなり、CEマークの貼付ができなくなります。

今までは、CEマークは主にEMC指令、低電圧指令、機械指令など「製品の安全性」に関わる法令への適合を示すマークでした。

今後は、これに加えて「製品のサイバーセキュリティ」もCEマークに統合されることになります。

EU市場に製品を上市する製造業者にとって、サイバーレジリエンス法CRAへの対応はCEマーク取得における必須要件となります。

1-1. CEマーク制度におけるCRAの位置づけ

CEマークは、EUの製品安全・環境・健康保護に関する各種指令・規則に適合していることを製造者が宣言するマークです。

これまで、以下のような複数の法令がCEマーキングの対象となってきました。

- 機械指令 2006/42/EC(※機械規則 2023/1230/EU へ移行)

- 低電圧指令 2014/35/EU(LVD)

- 電磁両立性指令 2014/30/EU(EMC)

- 無線機器指令 2014/53/EU(RED)

- 医療機器規則 2017/745/EU(MDR)

- 機械類規則 2023/1230/EU など

サイバーレジリエンス法CRAは、これらに並ぶ「水平的規則(horizontal regulation)」として位置づけられます。

水平的規則とは、特定の製品カテゴリーに限定せず、デジタル要素を含むあらゆる製品に横断的に適用される規則を指します。

そのため、1つの製品が機械規則とCRAの両方の対象になるといったケースが発生します。

たとえば通信機能を持つ産業機械は、機械規則(2023/1230/EU)とサイバーレジリエンス法CRAの両方に適合する必要があるということになります。

1-2. CRA対応がCEマーク取得の必須要件になる

サイバーレジリエンス法CRAの適用開始後、製造業者がCEマークを貼付するためには、主に以下の手順を踏まなければなりません。

- サイバーセキュリティリスクアセスメントの実施と文書化(第13条)

- 付属書Ⅰに定める必須サイバーセキュリティ要求への適合

- 技術文書の作成(第31条、付属書Ⅶ)

- 適合性評価の実施(製品区分に応じてモジュールA、B+C、Hのいずれか/第32条、付属書Ⅷ)

- EU適合宣言書の作成(第28条、付属書Ⅴ)

- 製品へのCEマーク貼付(第29条、第30条)

これらの手順は、既存のCEマーキング規則・指令における手順と共通する部分が多く、既にCEマーク取得経験がある製造業者にとっては、CRA対応は既存プロセスの拡張として位置づけられます。

しかし、サイバーセキュリティに関するリスクアセスメントや脆弱性対応プロセスの構築は新たな対応となるため、早期の準備、着手が重要になります。

1-3. CRA対応を行わない場合のリスク

サイバーレジリエンス法CRAに適合せずにCEマークを貼付した場合、以下のリスクが発生します。

- EU市場への上市禁止:市場監視当局により販売停止・リコールが命じられる可能性

- 行政罰金:「付属書Ⅰに規定する必須のサイバーセキュリティ要求、ならびに第13条及び第14条に規定する義務に違反した場合は、最高1500万ユーロの行政罰金、または違反者が企業の場合には前会計年度の全世界の年間総売上高の2.5%のいずれか高い方の罰金が科せられるものとする。」と記載されております。

例えば、1500万ユーロとは、レート180円/€で計算すると、約27億円です。 - ブランド失墜のリスク:EU域内の取引先・顧客からの信頼失墜

- 輸入業者・流通業者からの取引停止:サプライチェーン全体でCRA適合確認が義務付けられるため、非適合製品は取引対象から除外される

特に、日本の製造業者にとって注意すべきことは、サイバーレジリエンス法CRAはEU域内に拠点を持たない企業にも適用されるという点です。

EU市場に製品を上市している、または上市を予定しているすべての企業が対応の検討対象となります。

1-4. 既にCEマーク取得済みの製品はどうなるか?

現在CEマーク取得済みで、すでにEU市場に上市された製品については、問われませんが、2027年12月11日以降もEU市場で継続販売する製品については、CRAの要求事項を満たしたうえで適合性評価を行い、EU適合宣言を行わなければなりません。

ただし経過措置として、2027年12月11日より前にEU市場に上市された製品については、「実質的な変更(substantial modification)」が加えられない限り、既存のCEマークのままで流通を継続できるとされています。

「実質的な変更」の範囲については、欧州委員会のガイダンス文書で具体化が進められており、今後の動向に注意が必要です。

また、製造業者の報告義務(第14条)に関しては、2026年9月11日以降、EU市場に供給されている既存製品にも適用される点に留意することが必要です。

2. CRAの対象製品と3つのリスク区分

サイバーレジリエンス法CRAの適用対象は、「デジタル要素を持つ製品(products with digital elements)」です。

CRAでは、対象製品をセキュリティリスクの重要度に応じて3つの区分に分類し、区分ごとに異なる適合性評価手順を課しています。

まずは自社製品がどの区分に該当するかを正しく判定することが、CRA対応の第一歩となります。

2-1. CRAの適用範囲と対象外製品

CRAは第2条第1項において、「市場で入手可能なデジタル要素を備えた製品に適用され、その本来の目的または合理的に予見可能な使用には、デバイスまたはネットワークへの直接的または間接的な論理的または物理的なデータ接続が含まれる」と規定しています。

具体的には、以下のような広範な製品が対象になります。

- パソコン、タブレット、スマートフォン

- IoT機器(スマート家電、ウェアラブル、ネット接続玩具など)

- ネットワーク機器(ルーター、ハブ、スイッチ、モデム)

- 産業用機器(PLC通信カード、産業用制御システム、センサー、HMI)

- USBポートなど通信機能を持つ計測機器・産業機器

- アプリケーションソフトウェア、OS、ブラウザ

- マイクロプロセッサー、マイクロコントローラー

- 上記機器が組み込まれた産業機械製品

一方で、以下の製品は、他のEU法令でカバーされているため、CRAの適用対象外となります(第2条第2〜7項)。

| 対象外の製品 | 適用される法令 |

|---|---|

| 医療機器 | 医療機器規則 (EU) 2017/745 (MDR) |

| 体外診断用医療機器 | 体外診断用医療機器規則 (EU) 2017/746 (IVDR) |

| 自動車 | 自動車型式認証規則 (EU) 2019/2144 |

| 民間航空機 | 民間航空規則 (EU) 2018/1139 |

| 船舶機器 | 船舶機器指令 2014/90/EU |

| 国家安全保障・軍事目的の製品 | 対象外 |

| 機密情報処理専用に設計された製品 | 対象外 |

| 商業活動外で提供されるオープンソースソフトウェア | 対象外(前文12号、18号) |

2-2. CRAの3つのリスク区分

CRAの対象となるデジタル製品は、セキュリティ重要度に応じて「通常のデジタル製品」、「重要なデジタル製品(クラスⅠ・クラスⅡ)」、「クリティカルなデジタル製品」の3つの区分に分類されます。

ほとんどの製品は「通常のデジタル製品」に該当すると思われますが、自社製品の正確な区分判定は必須になります。

| 区分 | 根拠条文 | リスク | 適合性評価 |

|---|---|---|---|

| 通常のデジタル製品 | 分類外 | 低 | モジュールA(自己適合宣言)が選択可 |

| 重要なデジタル製品 クラスⅠ | 付属書Ⅲ クラスⅠ | 中 | 整合規格等を全面適用すればモジュールA可/それ以外はB+C/H |

| 重要なデジタル製品 クラスⅡ | 付属書Ⅲ クラスⅡ | 高 | モジュールB+C または H(第三者評価必須) |

| クリティカルなデジタル製品 | 付属書Ⅳ | 最高 | 原則としてEUサイバーセキュリティ認証スキーム(EUCC)による認証が必要 |

※各モジュールの詳細は、「3. CRAの適合性評価モジュール」のセクションで解説します。

2-3. 具体的な製品カテゴリー

付属書Ⅲおよび付属書Ⅳに掲載される製品カテゴリーの具体例と技術的説明が補足されています。

これにより、各製品区分の対象範囲がより明確になっています。

■ 重要なデジタル製品 クラスⅠ(付属書Ⅲ/19カテゴリー)

- 認証およびアクセス制御リーダー(生体認証リーダーを含む)などのID管理システムおよび特権アクセス管理ソフトウェアおよびハードウェア

- スタンドアローン/組込みブラウザー

- パスワードマネージャー

- マルウェア検知・除去ソフトウェア(アンチウイルス等)

- 仮想プライベートネットワーク(VPN)サービスを備えたデジタル要素を含む製品

- ネットワーク管理システム

- セキュリティ情報イベント管理(SIEM)システム

- ブートマネージャー

- 公開鍵基盤(PKI)、デジタル証明書発行ソフトウェア

- 物理的・仮想的ネットワークインターフェース

- オペレーティングシステム(OS)

- インターネット接続を目的としたルーター、モデム、スイッチ

- セキュリティ関連機能を備えたマイクロプロセッサー

- セキュリティ関連機能を備えたマイクロコントローラー

- セキュリティ関連機能を備えた特定用途向け集積回路(ASIC)、及びフィールドプログラマブルゲートアレイ(FPGA)

- スマートホーム向け汎用デジタルアシスタント

- スマートドアロック、セキュリティカメラ、ベビーモニターシステム、アラームシステムなど、セキュリティ機能を備えたスマートホーム製品

- 玩具安全指令(2009/48/EC)の対象となるインターネット接続玩具であって、社会的インタラクティブ機能(例えば、音声通話や撮影)または位置追跡機能を備えたもの

- 健康モニタリング(追跡など)を目的とした、人体に装着または装着する個人用ウェアラブル製品であって、医療機器規則(2017/745/EU)、または体外診断用医療機器規則(2017/746/EU)が適用されないもの、または子供による使用を目的とした個人用ウェアラブル製品

■ 重要なデジタル製品 クラスⅡ(付属書Ⅲ/4カテゴリー)

- オペレーティングシステムおよび類似環境の仮想化実行をサポートするハイパーバイザーおよびコンテナランタイムシステム

- ファイアウォール、侵入検知・防御システム

- 耐タンパー性マイクロプロセッサー

- 耐タンパー性マイクロコントローラー

■ クリティカルなデジタル製品(付属書Ⅳ/3カテゴリー)

- セキュリティボックスを備えたハードウェアデバイス

- 欧州議会及び理事会指令(2019/944/EU)第2条第23項に定義されるスマートメータリングシステム内のスマートメータゲートウェイ、およびセキュアな暗号処理を含む高度なセキュリティ目的のその他のデバイス

- スマートカードまたは類似のデバイス(セキュアエレメントを含む)

ただし、これらの分類は当該製品のコア機能に着目して判断することに注意が必要です。

例えば、セキュアエレメントが組み込まれたパソコンは、製品全体としてのコア機能がセキュアエレメントと判断される場合に限り、クリティカルなデジタル製品となります。

通常のPCであれば、該当しません。

2-4. 自社製品の区分判定フロー

CRAの適用有無と区分を判定するためのフローを以下にまとめます。

判定の結果、自社製品が「重要なデジタル製品クラスⅡ」または「クリティカルなデジタル製品」に該当する場合は、原則として通知機関(Notified Body)による第三者認証機関(NB)の評価が必要となるため、早期の準備が不可欠となります。

2-5. 産業機械・中小製造業における実例

中小製造業や産業機械メーカーが、特に注意すべき具体例をご紹介します。

例1:産業機械に組み込まれるPLC通信カード

多くの産業用PLCはイーサネット等の通信機能を持ち、CRAの対象となります。

産業用制御システム向けの製品であれば、重要なデジタル製品クラスⅡに該当する可能性があります。

この場合、自社で産業機械を設計/製造している場合は、機械規則(2023/1230/EU)とCRAの両方への対応が必要となります。

例2:USBポート付き計測機器

USB、Bluetooth、Wi-Fiなどの通信機能を持つ計測機器は、CRA対象となります。

多くの場合、通常のデジタル製品に分類され、モジュールAによる自己適合宣言での対応が可能です。

例3:IoT機能付きセンサー

遠隔監視機能を持つ産業用センサーは、CRA対象です。

汎用センサーであれば通常のデジタル製品ですが、セキュリティ機能(暗号化通信、認証機能など)がコア機能となる製品の場合は、重要なデジタル製品クラスⅠとなる可能性があります。

例4:産業機械に組み込まれたスマートホーム製品以外のセキュリティカメラ

産業施設の監視カメラは、付属書ⅢクラスⅠの「セキュリティ機能付きスマートホーム製品」ではないため、多くの場合、通常のデジタル製品となります。

例5:CEマーク未取得の新規開発IoT製品

新たにEU市場向けにIoT製品を開発する場合、CRAへの対応に加えて、EMC指令、低電圧指令、RED指令(無線機器の場合)なども同時に検討する必要があります。

CRA対応はこれらと並行して進めていく必要があります。

3. CRAの適合性評価モジュール

CRAでは、製造者が製品のサイバーセキュリティ要求への適合をどのように証明するかについて、説明させて頂きます。

CRAの適合性評価には、4つの選択肢(モジュール)が用意されています(第32条、付属書Ⅷ)。

製品の区分と製造者の体制に応じて、最適なモジュールを選択しなければなりません。

3-1. 4つの適合性評価モジュール

CRAで規定されている適合性評価の手順は、大きく分けて以下の4つです。

モジュールA、B+C、Hは、New Legislative Framework(NLF)法令であるDecision 768/2008/ECに基づく標準的な評価モジュールですが、4つ目のEUCC等は、EUサイバーセキュリティ法(Regulation (EU) 2019/881)に基づく認証スキームです。

| モジュール | 正式名称 | 評価方法の概要 | 通知機関(NB)の関与 |

|---|---|---|---|

| A | 内部管理に基づく適合性評価 | 製造者が自ら技術文書を整備し、自己責任でEU適合宣言書を発行する。 | なし(自己宣言) |

| B+C | EU型式審査(B)+内部製造管理に基づく型式適合(C) | NBが設計・開発段階の代表サンプルを審査(B)。その後、製造者が量産品の品質管理を行う(C)。 | あり(型式審査) |

| H | 完全な品質保証 | 設計・製造・検査の全工程について、製造者の品質マネジメントシステムをNBが審査・継続監査する。 | あり(継続監査) |

| EUCC等 | 欧州サイバーセキュリティ認証スキーム | EUサイバーセキュリティ法に基づく認証スキーム(現時点ではEUCCが該当)による認証を取得する。 | 認証機関による認証 |

モジュールA:内部管理に基づく適合性評価(自己適合宣言)

モジュールAは、製造者自らが自社責任のもとで適合宣言を行うものとなります。

モジュールAは、自己宣言と呼ばれている評価方法です。

製造者は付属書Ⅰの必須要求を満たすためのエビデンスを技術文書にまとめ、製品にCEマークを貼付けてEU適合宣言書を発行します。

自己宣言は、設計/製造に関する適合性評価を製造者が行うものとなり、第三者認証機関(NB)の審査は不要です。

ただし、自己宣言であっても市場監視当局からの調査があった場合は、技術文書の提出を求められるため、技術文書の品質は、第三者認証機関の評価と同等のレベルで整備しておくことが必要です。

モジュールB+C:EU型式審査+内部製造管理に基づく型式適合

モジュールB+Cは、第三者認証機関が関与する適合性評価方法になります。

ここでいう第三者認証機関とは、通知機関NB(Notified Body)のことです。

製品の代表サンプル(型式)について設計・開発段階で審査を行います(モジュールB)。

型式審査に合格した後、製造者は量産品が型式と同一であることを保証するための内部品質管理を実施します(モジュールC)。

モジュールAと比較して、第三者認証機関(NB)の客観的な評価が得られるため信頼性が高い一方で、NBによる審査費用と期間が必要となります。

モジュールH:完全な品質保証

モジュールHも、第三者認証機関NBが関与する適合性評価です。

製造者の品質マネジメントシステム(設計・製造・最終検査の全工程)について、第三者NBが包括的に審査・認証し、その後も継続的に監査する評価モジュールです。

ISO 9001やISO/IEC 27001を既に取得している製造業者にとっては、既存の品質マネジメント体制を活用しやすい評価方法といえます。

一度認証を取得すれば、品質管理システム下で製造される全ての製品にCRA適合性が及ぶため、出荷台数が多い製造業者には効率的な選択肢となります。

EUCC:欧州サイバーセキュリティ認証スキーム

EUサイバーセキュリティ法(Regulation (EU) 2019/881)に基づき、欧州ネットワーク・情報セキュリティ機関(ENISA)が策定する認証スキームです。

現時点で発効しているのはEUCC(European Common Criteria-based cybersecurity certification scheme、Regulation (EU) 2024/482)のみで、ISO/IEC 15408(コモンクライテリア)をベースにしています。

EUCCの保証レベル(assurance level)が「実質的(substantial)」以上であれば、CRAの一部または全部の必須要件への適合が推定されるため、モジュールB+CまたはHを省略できる場合があります。

3-2. 製品区分別に選択可能なモジュール

各製品区分で選択可能なモジュールを表にまとめました。

| 製品区分 | モジュールA | モジュールB+C | モジュールH | EUCC |

|---|---|---|---|---|

| 通常のデジタル製品 | ○ | ○ | ○ | ○ |

| 重要なデジタル製品 クラスⅠ | △※1 | ○ | ○ | ○ |

| 重要なデジタル製品 クラスⅡ | × | ○ | ○ | ○ |

| クリティカルなデジタル製品 | × | △※2 | △※2 | ◎※3 |

※1:重要なデジタル製品クラスⅠのモジュールA選択条件

- 整合規格(harmonised standards)を全面的に適用する場合

- 共通仕様(common specifications)を全面的に適用する場合

- 「実質的」以上の保証レベルでEUサイバーセキュリティ認証を取得した場合

上記いずれにも該当しない場合は、モジュールB+CまたはHが必要となります。

なお、整合規格は現在策定中であり、CEN-CENELEC合同技術委員会(JTC 13)が中心となって2026〜2027年にかけて公表される見込みです。

※2:クリティカル製品のB+C/Hの扱い

クリティカル製品は原則としてEUCCによる認証が必要ですが、欧州委員会が指定するスキームが整っていない場合に限り、モジュールB+CまたはHでの代替が可能です。

※3:クリティカル製品のEUCC

欧州委員会は委任行為により、特定のクリティカル製品に対してEUCCの「実質的」以上の保証レベルでの認証取得を義務化することができます(第8条)。

3-3. 通知機関(Notified Body)の役割

モジュールB+CまたはHを選択する場合、製造者は欧州認証機関である通知機関(NB:Notified Body)による第三者評価を受けなければなりません。

通知機関NBとは、EU加盟国の認定機関によって指定された、適合性評価の能力を有する独立機関です。

CRAに対応する通知機関は、第43条の要件を満たすことが求められ、2026年6月11日以降、各加盟国による通知機関の指定が開始されます(第71条)。

製造者は、EU加盟国のいずれかで指定されたNBであれば自由に選択できます。

日本企業からの相談実績がある主要なNBには、TÜV Rheinland(独)、TÜV SÜD(独)、DEKRA(独)、Bureau Veritas(仏)、SGS(瑞)、UL Solutions(米:EU子会社経由)などがあります。

3-4. 既存のCEマーキング経験を活かす

既にEMC指令、低電圧指令、機械指令などでCEマーキング対応の経験がある製造業者にとっては、CRAの適合性評価プロセスは既存プロセスとの共通点が多く、CRA対応は既存業務の拡張として位置づけることができます。

具体的には、以下の既存資産を活用できます。

- 技術文書の作成ノウハウ:製品仕様書、設計図面、リスクアセスメント文書などの整備プロセス

- EU適合宣言書の発行体制:CRAでも単一のEU適合宣言書に各法令の適合宣言を統合可能(第28条第2項)

- 品質マネジメントシステム:ISO 9001ベースのQMSをCRA対応用に拡張

- 通知機関とのリレーション:既存の取引NBがCRAでも指定される可能性があり、スムーズな移行が期待できる

ただし、サイバーセキュリティリスクアセスメント(第13条)と脆弱性対応プロセス(付属書Ⅰパート2)は新たな対応となるため、社内体制の整備または外部専門家の活用が必要です。

イーエムテクノロジーでは、機械指令/規則、EMC指令、低電圧指令などの既存のCEマーキング実績をもとに、CRA対応に向けたリスクアセスメント支援、技術文書整備、適合性評価モジュールの選定支援などを行っております。

4. 付属書Ⅰに定める必須サイバーセキュリティ要件

CRAでは、対象となるすべてのデジタル製品が満たすべき「必須サイバーセキュリティ要件(Essential Cybersecurity Requirements)」を付属書Ⅰに定めています。

製造業者は、製品のリスク評価結果に基づき、これらの要求を適切なレベルで実施しなければなりません。

付属書Ⅰは、パートⅠ「製品に関するセキュリティ要件」とパートⅡ「脆弱性対応に関する要件」の2部構成になっております。

4-1. パートⅠ:製品のセキュリティ要件(13項目)

製品の設計・開発・製造段階で満たすべき要件です。CRAは「Security by Design(セキュリティ・バイ・デザイン)」と「Security by Default(セキュリティ・バイ・デフォルト)」の原則に基づいています。

- リスクに応じた適切なサイバーセキュリティレベルでの設計・開発・製造

- 既知の悪用可能な脆弱性なしでの出荷

- セキュアなデフォルト構成での提供

- 認証・ID管理・アクセス制御による不正アクセスの防止

- 保存データ・通信データ・処理データの機密性保護

- データ・コマンド・プログラム・構成の完全性保護

- 個人データ・その他データの最小化

- 必須機能の可用性確保

- 他のデバイス・ネットワークへの悪影響の最小化

- アタックサーフェス(攻撃対象領域)の最小化

- インシデント影響の緩和

- セキュリティ関連情報の記録・監視機能

- セキュリティアップデート提供メカニズムの実装

4-2. パートⅡ:脆弱性対応に関する要件(8項目)

製品の出荷後、サポート期間中の脆弱性管理プロセスに関する要求です。

- 脆弱性とコンポーネントの特定・文書化(SBOM:ソフトウェア部品表の作成)

- 脆弱性とリスクへの遅延ない対応

- 製品セキュリティの定期的なテスト・レビュー

- 修正された脆弱性に関する情報公開

- 協調的脆弱性開示(Coordinated Vulnerability Disclosure)ポリシーの策定・実施

- 脆弱性情報を受け付ける窓口の設置

- セキュリティアップデートの迅速・安全な配布メカニズム

- セキュリティパッチの無償提供と利用者への通知

4-3. サイバーセキュリティのリスクアセスメント

CRAの必須要求への対応において最も重要になるのが、第13条第2項に定める「サイバーセキュリティリスクアセスメント」です。

製造業者は、製品の設計・開発開始時点でサイバーセキュリティに関するリスクアセスメントを実施し、その結果を技術文書にまとめなければなりません。

リスクアセスメントの結果に応じて、付属書Ⅰの21項目(パートⅠ13項目+パートⅡ8項目)をどのレベルで実装するかを決定していきます。

5. 欧州サイバーレジリエンス法 CRA(2024/2847/EU)の適用開始時期とタイムライン

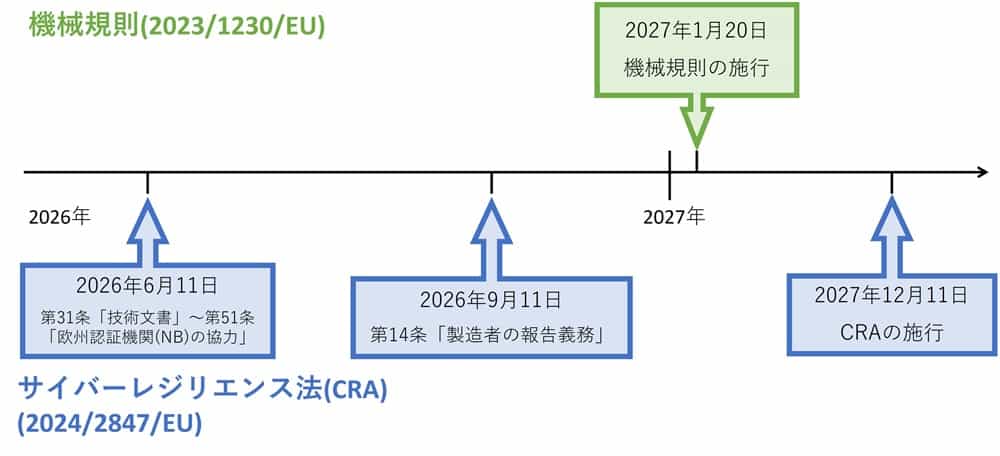

2024年12月10日、欧州サイバーレジリエンス法CRA(EU Cyber Resilience Act.)が発効されました。

欧州サイバーレジリエンス法CRA(2024/2847/EU)は、2027年12月11日より適用開始になります。

それに先立ち、段階的に、2026年6月11日からは、第31条「技術文書」~第51条「欧州認証機関の協力」、2026年9月11日からは、第14条「製造者の報告義務」が先行適用されます。

また、産業機械では、機械規則(2023/1230/EU)が、2027年1月20日より施行されます。

機械規則にもサイバーセキュリティに関する要求が盛り込まれていますので、こちらも併せて対応が必要になってきます。

下記に主なタイムラインを載せておきます。

イーエムテクノロジーのサービス

イーエムテクノロジーでは、欧州サイバーレジリエンス法CRA(2024/2847/EU)の内容をわかりやすく解説するところから、製造者が行わなければならない対応まで、サポートさせて頂きます。

欧州サイバーレジリエンス法CRAの対応で、お困りごとがございましたら、お気軽にご連絡頂ければと思います。

関連ページ「機械指令(2006/42/EC)から機械規則(2023/1230/EU)へ」

関連ページ「欧州向け産業機械のサイバーセキュリティ(EN50742、IEC62443シリーズ)」

【イーエムテクノロジー株式会社 技術部】